SOKO Vorabendserie: Auf dem Computer des Verdächtigen haben wir gefunden

Leider kenne ich keinen Professor, der an irgendeiner Film- oder Fernsehakademie sonstigen HochSchule lehrt, wie man Drehbücher schreibt. Dem oder der würde ich gern einmal ein Forschungsprojekt vorschlagen, das auch gern in einem Buch enden könnte, mit dem Arbeitstitel: „Computer-Voodoo in deutschen Kriminalfilmen“. Es ist oft zum Haareraufen, was dort gezeigt und behauptet wird, wenn es um Internet und Rechner geht. Ein Regen- oder Schamanen-Tanz auf Samoa ist gar nichts dagegen.

Sogar das Raten des Passworts kommt immer wieder vor. Fällt denen eigentlich nichts Realistisches ein? Liebe Drehbuch-VerfasserInnen: Man kann Computer und Daten so absichern, dass niemand (in Worten: überhaupt keiner) mehr etwas finden kann, auch nicht die KTU „EDV-Abteilung“ im Keller einer Fernseh-SOKO.

Sätze wie „Auf dem Computer des Verdächtigen haben wir dieses oder jenes gefunden“ (gestern wieder: SOKO Wien) sind einfach totaler Quatsch und primitive Magie.

Einschränkend muss man natürlich zugeben, dass die breite Ich glotz TV gehirnweiche Masse sich genau so bescheuert verhält, was Internet, Computer und Sicherheit angeht, wie diejenigen, die dazu passende Drehbücher schreiben.

Es ist ein geschlossenes System, wie auch schon beim Medien-Hype um die so genannte „Online-Durchsuchung“: Die Mainstream-Medien oder irgendjemand, dem die Medien aus unbekannten Gründen zuhören (jemand, der im Notizbuch eines Journalisten steht, weil er bei einem bestimmten Thema immer vor jedes Mikrofon springt) behaupten etwas, was dann in der Populärkultur und in der daily soap solange ins Bewusstsein eingehämmert wird, bis es jeder glaubt (wie schon beim Diskurs über „Rauschgift“) – und das dann wiederum von den Medien als „Wahrheit“ zitiert wird.

Wer sich dagegen stemmt, gerät schnell in die Rolle des Kindes, das ruft: „Aber der Kaiser ist doch nackt“. Dieses Märchen sagt mehr über die Mechanismen unserer Gesellschaft aus – Opportunismus, Feigheit, Dummheit, Trägheit der Masse – als 100 Philosophie- und Soziologie-Bücher zusammen.

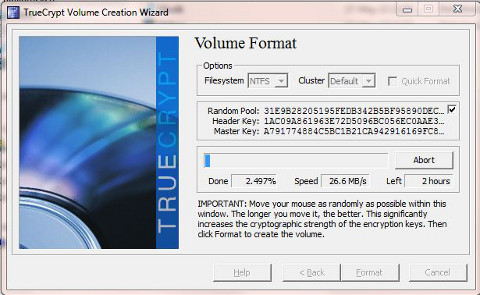

Wir schweifen ab. Ich wollte sagen: Auch externe und Backup-Medien sollten komplett mit Truecrypt verschlüsselt werden. („Encrypts an entire partition or storage device such as USB flash drive or hard drive.“)

Kommentare

9 Kommentare zu “SOKO Vorabendserie: Auf dem Computer des Verdächtigen haben wir gefunden”

Schreibe einen Kommentar

Doch man findet Crypto-Krempel. Nun muß man einfach behaupten, dies sei Kinderpornographie, eine Bombenbauanleitung oder ein radikalislamistisches Enthauptungsvideo. In einem solchem Falle mußt Du beweisen, daß dem nicht so ist. Zumindestens ist es so, daß Du Deine Ruhe wiederbekommst, wenn Du die Polizei vom Gegenteil überzeugt hast.

Zustimmung was den Schutz von Daten auf den eigenen Maschinen angeht:

Selbst darum kümmern und nicht auf Fremdschutz vertrauen.

Hinsichtlich der Krimi-Serien sehe ich schon einen Zusammenhang zwischen dem was Politik gerade fordert und was in den Drehbüchern ‚verwurstet‘ wird.

Das Motto lautet:

„Steter Tropfen höhlt den Stein!“

Die immer häufigere Darstellung – die Beamten könnten nur mit bestimmten technischen Mitteln ihre Arbeit richtig tun – bereitet im allgemeinen Bewußtsein der weniger bewanderten Zuseher den Boden. Wofür?

Für die Durchsetzung der politischen Vorhaben ohne Widerstand.

Wenn die ‚Gehirnwäsche‘ in den Serien erfolgreich ist glauben die Wähler nur von solchen Parteien geschützt zu werden die genau diese technischen Möglichkeiten für die ‚Ordnungskräfte‘ fordern – und voila! – schon haben wir wieder eine CDU/CSU-Regierung (koaliert) mit wem auch immer an der Macht ….

PS

Es ist bestimmt kein Zufall, daß die DEGETO von einer Schäuble-Tochter geleitet wird und das Gros der FS-Krimi-Serien dort produziert wird.

Ich frage mich, ob diese Drehbücher wirklich so unrealistisch sind. Du schreibst ja selbst:

„Einschränkend muss man natürlich zugeben, dass die breite Ich glotz TV gehirnweiche Masse sich genau so bescheuert verhält, was Internet, Computer und Sicherheit angeht,“

Und das gilt bestimmt auch für ziemlich viele Kriminelle – bei dem kriminellen Fussvolk bin ich mir da sogar ziemlich sicher weil das bestimmt nicht unbedingt die Hellsten sind. Und so dürften eben auch bei denen die Beweise oft unverschlüsselt auf der Pladde liegen oder Passwörter wie „test“ Verwendung finden… Aber ich bin kein Kriminologe, vielleicht irre ich mich ja.

http://www.zeit.de/2012/32/Degeto-Christine-Strobl

@ Michael

“ .. bei dem kriminellen Fussvolk bin ich mir da sogar ziemlich sicher weil das bestimmt nicht unbedingt die Hellsten sind .. „

Vor diesem ‚Fußvolk‘ braucht man auch keine Angst zu haben.

Viel schlimmer sind die mit „Befugnissen“ ausgestatteten Schlapphüte, genauso mittelmäßig & unbedarft, aber eben in der Lage dir dein Leben zu verpfuschen:

Weil sie nicht verstehen können, daß es Menschen gibt die nicht so ‚einfach‘ strukturiert sind wie sie selbst, und daher in Allem was sie nicht verstehen eine Gefahr sehen ….

Truecrypt? Tut’s dm-crypt mit luks nicht genauso gut?

dm-crypt ist nur für Linux. http://de.wikipedia.org/wiki/FreeOTFE hab ich noch nicht benutzt.

Was ist daran unrealistisch? Jedes Passwort ist nicht zu 100 Prozent sicher. Deswegen sollte man sich genau überlegen, was man sich auf den Computer abspeichert.

Ach ja? Ein Passwort aus 20 Buchstaben und Zahlen ist nicht sicher? Wie wäre es mit mathematischen Fakten für diese These?