Aktive Inhalte

Gober Unfug auf der Website der Sirrix Ag, die uns den „Browser in the Box“ andrehen will – laut Heise ein „Sicherer Browser für Privatanwender und Unternehmen“:

„Spätestens seit das Internet mit ‚Web 2.0‘ aktiv wurde, ist die Gefahren – Nutzen Balance verloren gegangen. ‚Aktive Inhalte‘ sind aus heutigen Webseiten nicht mehr wegzudenken, moderne Webseiten sind von vollwertigen nativen Anwendungen kaum noch zu unterscheiden. Programmierschnittstellen wie JavaScript, Java, ActiveX oder VBScript erlauben auch den Zugriff auf den PC des Benutzers, etwa auf das Dateisystem oder eine angeschlossene Webcam. Trojaner und Viren können damit neue mächtige Werkzeuge zum Zugriff auf vertrauliche Daten missbrauchen.“

So ein Quatsch. Ich lasse „aktive Inhalte“ schlicht nicht zu. Wenn Webdesigner nicht in der Lage sind, korrektes HTML zu schreiben oder mir keine barrierefreie Version anbieten, dann umsurfe ihr ihr Machwerk eben weiträumig. Ich frage mich, warum das BSI sich für einen solchen Unfug hergibt. Ich bin auch nicht der Meinung, dass Behörden des Bundes mit Firmen zusammenarbeiten sollen.

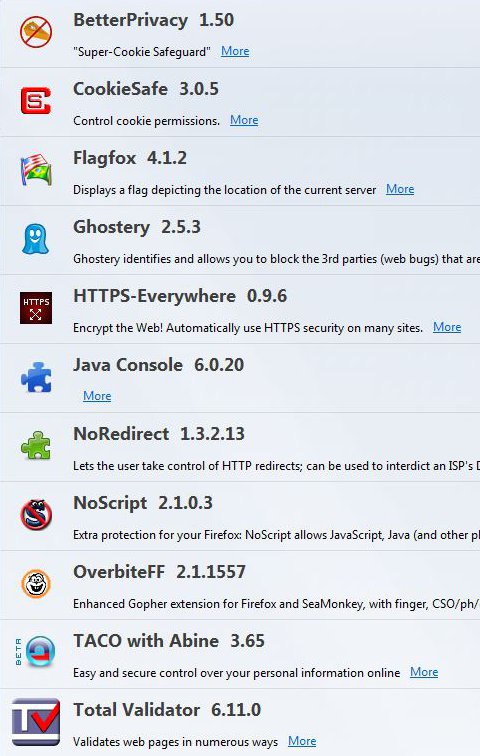

Man sollte einen vernünftigen Browser benutzen und den vernünftig einstellen (aktive Inhalte verbieten, insbesondere Javascript), und das war’s dann. Man kann natürlich auch das Schloss vor die Tür nageln…

Kommentare

6 Kommentare zu “Aktive Inhalte”

Schreibe einen Kommentar

Also ich habe es geschafft ihn zu installieren. Unter Ubuntu 10.04.

Ich kann nur jeden abraten von diesem Monster.

Kann sein das er sicherer ist aber nicht was die Privatsphäre angeht. Die Amerikanischen Geheimdienste haben vollen Zugriff auf die generierten Daten von diesem Browser.

Nach jedem Start musste ich alles neu einstellen und irgend wann war alles auf Englisch was ich nicht mehr abstellen konnte.

Bei jedem Aufruf einer Webseite hat er Google zuerst dieses mitgeteilt im dem er die URL auf Googles Datenbank abgeglichen hat.

Für Beamte ist dieser Browser gut.

das ist doch eine Verschwörungstheorie, woher willst du das mit den geheimdiensten wissen?

Tip: Schmeiss Ghostery raus und hol dafuer RequestPolicy rein. Das erlaubt ein sehr fein abgestuftes Handling von (allen) externen Anfragen. Es macht am Anfang etwas mehr Aufwand, aber ist ansonsten sehr aehnlich (praktisch) zu handhaben wie noscript.

ein langer Link

http://www.heise.de/newsticker/meldung/US-Buergerrechtler-fordern-Informationen-zu-Google-NSA-Kooperation-1078780.html

einfach mal bei http://www.ixquick.com „google nsa“ suchen

bei mir hat er 5.698 mal was gefunden

„Man sollte einen vernünftigen Browser benutzen und den vernünftig einstellen (aktive Inhalte verbieten, insbesondere Javascript)“

Wo ziehst du die Grenze? Sind Bilder (JPG/PNG) schon aktive Inhalte? Immerhin werden dafür Fremdbibliotheken libpng12/libjpeg vom Browser aufgerufen. XML? (libxml2) usw. Javascript bietet genausowenig wie IMG oder JS im HTML einen vorgesehenen Weg, auf die Festplatte zuzugreifen.

Bleiben also nur noch Sicherheitslücken. Warum eine JS-Implementierung weniger sicher sein soll, als eine PNG-Bibliothek müsste man erst mal begründen!

[…] du auch hier, wie das u.a. zu umgehen sei. (Das reicht aber noch nicht.) Februar 16, 2012 | abgelegt unter […]