Nutzungsausfall für beschlagnahmte Computer

Interessantes Urteil des Oberlandesgerichts München (via lawblog, Beschluss vom 23. März 2010, 1 W 2689/09): Die Richter stellten sich die Frage, ob ein internetfähiger Computer heute ein Lebensgut darstellt, ‚dessen ständige Verfügbarkeit für die eigenwirtschaftliche Lebenshaltung von zentraler Bedeutung ist‘. (…) Die monatliche Miete für einen Computer schätzt das Gericht auf immerhin brutto 200,00 €. Der Antragstellerin, die sich kein Gerät gemietet hatte, stehen hiervon 40 % als ‚Kompensation‘ zu, allerdings nur vom Nettobetrag. Für jeden Tag kommt das Gericht auf 2,30 € Schadensersatz.“

Mein Rechner steht seit dem 11.11.2008 beim LKA Berlin. Vor einen knappen Jahr wurde ich freigesprochen. Das wären immerhin schon 1400 Euro, wenn ich ihn jetzt wiederbekäme. In einem Jahr blogge ich wieder was zum Thema.

Polizei beschlagnahmt Computer eines Telepolis-Autors

Heise Newsticker: „Am Dienstag wurden auf Anordnung eines Berliner Amtsrichters die Wohn- und Arbeitsräume des Journalisten und Telepolis-Autors Burkhard Schröder von der Polizei durchsucht und sein Arbeitscomputer beschlagnahmt. Der Durchsuchungsbeschluss stützte sich auf den Verdacht eines Vergehens nach den Paragraphen 40 und 52 des im April 2008 novellierten Waffengesetzes. Paragraph 40 verbietet unter anderem, ‚zur Herstellung‘ von Waffen ‚anzuleiten‘.“ [mehr…]

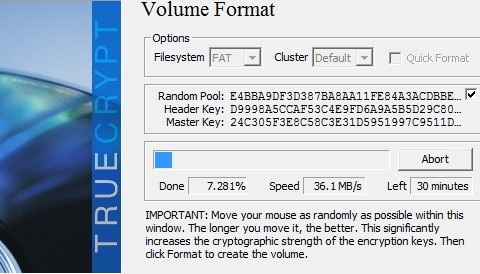

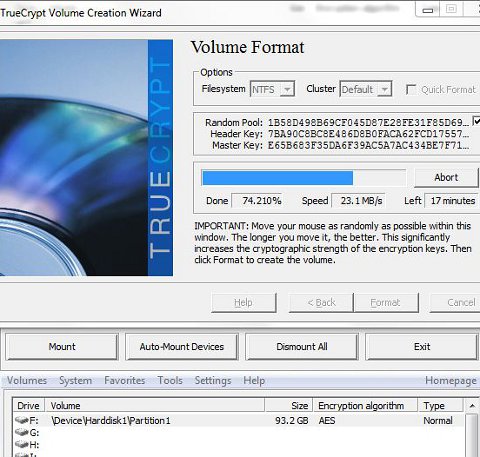

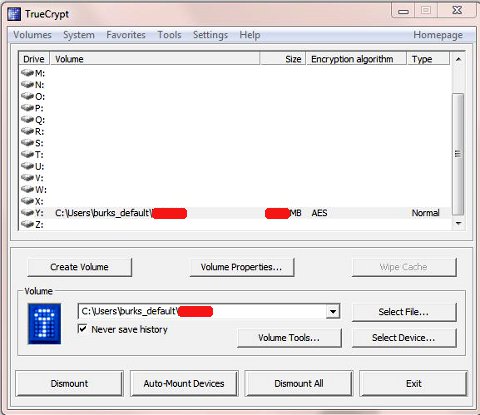

Besenreine Computer dank Truecrypt

So sieht es aus, wenn das kostenlose Programm Truecrypt eine externe Festplatte mit mehr als 90 Gigabyte verschlüsselt (ganz unten das Ergebnis).

Ich kann nur jedem empfehlen, auch den blutigen Technik- und Computerlaien, sich einen Abend freizunehmen und Truecrypt zu installieren (für alle Betriebssysteme).

Den Windows-Nutzern sei folgendes empfohlen: Den Rechner aufräumen, das heisst sich einen Überblick verschaffen, wo die Dateien liegen, die man braucht – Texte, Bilder usw. Dann alle Dateien ganz ordentlich in Ordner sortieren (zum Beispiel Ordner „Texte“, mit Unterordnern 2010, 2011 usw.).

Dann alle Ordner zeitweise auf eine externe Festplatte schieben. Auf dem Rechner sollte nur noch das Betriebssystem sein und die Programme, aber keine Dateien mehr in irgendwelchen „home“ oder „Benutzer xy“-Ordnern.

Dann auf der externen Festplatte nachschauen, wie groß die Ordner sind (rechte Maustaste: Ordnereigenschaften).

Dann auf dem Rechner Truecyrpt-Container erzeugen (wie das genau geht, habe ich hier schon erklärt) – ungefähr in der doppelten oder dreifachen Größe des Ordners/der Ordner, die man dort hineinschieben und verbergen will. Ich habe zum Beispiel Container, die 10 GB groß sind, 5 Gigabyte und noch ein paar kleinere.

Danach nacheinander die Truecrypt-Container öffnen und die Ordner und Dateien von der externen Festplatte hineinschieben. („Öffnen“ heißt bei Truecrypt „mount“, schließen „dismount“.) Ja, man kann mehrere Truecrypt-Container gleichzeitig geöffnet haben.

Nicht vergessen, die Truecrypt-Container zu schließen, wenn man sie nicht mehr braucht. Wenn man das vergisst und den Rechner herunterfährt, sind sie (mit Ausnahmen) noch geöffnet, wenn der Rechner wieder hochgefahren wird.

Danach sollten auf dem Rechner keine Dateien mehr zu sehen sein, falls der beschlagnahmt oder gestohlen würde. Ich weiß nicht, warum das nicht alle Leute machen. Ich verstehe es einfach nicht. Man schließt doch auch seine Haustür ab?!

Wenn die Drehbuchautoren von Krimis im deutschen TV das verstanden haben werden (so in circa zehn Jahren), wird man sich nicht mehr über den unglaublichen Quatsch ärgern müssen, den man dort sieht: Kommissare öffnen Laptops von Verdächtigen oder Toten und sehen etwas! Oder lesen gar die E-Mails! Was für ein Computer-Voodoo!

Nein, sie sollten nichts sehen und lesen können, selbst wenn der Eigentümer des Rechners vergessen hat, das BIOS mit einem Passwort zu sichern. Nein, auch „die IT-Abteilung“ kann dann nichts mehr machen.

Surveillance, allüberall und nirgends [Update]

Heise veröffentlicht Bullshit-Bingo für Klein-Fritzchen, natürlich von Stefan Krempl. Ich weiß nicht, was den treibt. „Polizei soll Staatstrojaner nicht mehr bei Alltagskriminalität einsetzen.“

– Erstens heißt es nicht „Staatstrojaner“. Die Trojaner waren draußen, die Griechen saßen im Pferd.

– Zweitens darf die Polizei das nicht (was sie natürlich nicht daran hinderte). Es gibt ein Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme. Oder ist die Entscheidung des Bndesverfassungsgerichts mittlerweile revidiert worden, Heise? Nein, ist sie nicht.

– Drittens ist es technisch grober Unfug, auch wenn tausend juristische Pappnasen das immer wieder anders behaupten. Man sollte auch nicht die Transportverschlüsselung mit der Verschlüsselung von Inhalten auf einem Rechner verwechseln. Nur noch einmal, Krempl, zum langsamen Mitschreiben: niemand (in Worten: niemand) kann auf meine Rechner von „draußen“ zugreifen, selbst wenn ich einen Angriffskrieg vorbereitete. Niemand hat auch bisher erklärt, wie das gehen sollte. Die raunen nur alle geheimnisvoll herum und tun sich wichtig damit.

Ohne weiteres kann der Staat jedoch nicht erfassen, was auf einem Computer geschieht. Der einzige Weg ist über Sicherheitslücken in den betroffenen Systemen. Und hier muss man sich schon wundern: Statt, dass der Staat hilft, bekannte Lücken zu schließen oder zumindest auf sie aufmerksam zu machen, die letztlich alle Nutzer von Computern gefährden und von Kriminellen ausgenutzt werden können, nutzt er sie selbst aus, um das Gerät zu hacken und „mitlesen“ zu können. (Das „schreiben Mitarbeiter der intersoft consulting, die als Experten für Datenschutz, IT‑Sicherheit und IT‑Forensik international Unternehmen beraten.“)

Der Staat nutzt also Lücken aus? Wie denn? Beispiele?! Das Bundesinnenministerium kauft also Zero-Day-Exploits, womöglich für Linux? Ihr spinnt doch.

– Viertens gibt es die „Online-Durchsuchung“ weder bei „Alltagskriminalität“ noch bei schweren Straftaten, nur im nachhinein, wenn die Rechner des Verdächtigen beschlagnahmt wurden und dieser auch noch ein IT-Vollidiot ist.

Was will mir dieser Artikel suggerieren? „Bei der Quellen-TKÜ geht es darum, die laufende Kommunikation per Staatstrojaner direkt auf dem Gerät eines Verdächtigen abzugreifen, bevor sie ver- oder nachdem sie entschlüsselt wurde.“ Ach ja? Und wie soll das gehen? Krempl, du bist ein Verschwörungstheoretiker.

Dazu passt noch ein ganz ähnlicher Artikel: „Autos, Navis & Co.: Polizei will Zugriff auf alles – unverschlüsselt und sofort“. Schon klar. Ich will auch Diktator von Deutschland werden. Das ist ähnlich realistisch, selbst wenn diejenigen, die das fordern, Nachhilfeunterricht beim Chinesen nähmen.

[Update] Links repariert.

Unter Ernährungsberaterinnen oder: Invest in Türkiye oder doch nicht

Ich scrollte soeben kurz durch die Postings von Neverforgetniki, der irgendwo verlinkt worden war, und bekam gleich passende Werbung eingeblendet. Die Algorithmen passen auf! Du bist nie allein!

Aus dem Publikum ging der Hinweis ein, Hadmut Danisch versus Ricarda Lang zu lesen. Danisch werden gerade wiederholt die Konten gesperrt.

Ich hatte, wenn ich mich recht erinnere, Danisch irgendwann in grauer Vorzeit kurzzeitig in meiner Blogroll, warum, ist mir entfallen. Es heißt rein gar nichts, wenn jemand von mir verlinkt wird. Ich höre lese sogar Feindsender, obwohl das in Deutschland schon wieder nicht opportun ist.

Danisch hatte sich vor einiger Zeit auch mit Baerbock angelegt und von allen möglichen (Paywall) und unmöglichen Leuten Beifall und das Gegenteil bekommen.

Ich habe das ja auch alles hinter mir, daher wurde mein Interesse geweckt. Man lauerte mir vor der Wohnungstür auf, um mich zu verprügeln, weil ich etwas Pöhses gebloggt hatte. Ich bekam Myriaden von Abmahnungen und Klagen, sogar noch zwei Jahrzehnte nach Erscheinen der jeweiligen Artikel. Ich wurde auf Steckbriefe gesetzt. Man verleumdete mich, um meine Existenz zu ruinieren. Das BKA zeigte mich an, und mein Computer wurde bei einer Wohnungsdurchsuchung beschlagnahmt.

Ich kann es nachempfinden, wenn jemand von anonymen Trollen angegriffen wird. Es gehört nicht viel dazu, und oft ist es Zufall. Ich könnte jetzt laut rufen: [diese Abkürzung, die ich mir nicht merken kann] sind elitär, rechts, reaktionär. Oder: Tunten sind der Volkssturm des Patriarchats! Oder: Die Guten benutzen Streubomben und lassen Transen auf’s Damenklo, und die Bösen tun das nicht. Und dann warten, was kommt und ob sich jemand offended fühlt oder ob meine Wohnung wieder durchsucht wird wegen hate speech.

Aber das ist Zeitverschwendung. Wenn jedoch Freunde von mir derart attackiert werden, dann schalte ich in den militärische Spezialoperation Kriegsmodus und das ist – das muss ich ganz uneitel anmerken – bisher noch niemandem gut bekommen. (Ich habe neulich mit einem alten und jahrelangen Gegner telefoniert, weil der über viele Leute viel weiß, und wir haben uns gegenseitig Respekt bekundet, obwohl wir mit fast allen denkbaren Mitteln gegeneinander vorgegangen sind, weil ich damals, so schmeichelte er mir, der einzige ernst zu nehmende Gegner gewesen sei. Aber ich komme ins Plaudern über alte Zeiten – ein Vorrecht alter Männer, die vom Krieg erzählen…)

Apropos Danisch: Schriebe ich über die Ernährungsberaterin Ricarda Lang, würde ich das subtil tun, etwa nach dem Motto timeo Danaos et dona ferentes dergestalt, dass ich sie gern bei einer Neuverfilmung eines Bettenkaufs sähe und dass man sich vermutlich darin einig sei, nicht jede Frau habe beim genetischen Roulette einen Hintern wie Kimoriiii aka sweet_tinker_bell (Russin!) abgekriegt, was auch evolutionär gar nicht sinnvoll wäre wg. Diversifikation des Genpools.

Im übrigen halte ich die Lang aus vereins- und gruppendynamischer Sicht für ziemlich clever und würde sie nicht unterschätzen – andere Damen schlafen sich einfach hoch (hier will ich vorsichtshalber keine Links setzen). Die Jung wäre ein interessanter Gegner [sic] – im Gegensatz zu Damen, die gern klagen und öffentlich rumheulen und sich mit Penetranz „palästinensisch“ nennen, so dass man versucht ist, Bezalel Smotrich, den ich übrigens für einen sehr talentierten Politiker halte im Sinne des publizistischen Trumpismus und der, wie unsere Außenministerin, aus dem Internationalen Recht kommt, eine E-Mail zu schreiben mit der Bitte, die Sache ein für allemal zu klären.

Der Popcorn-Faktor bei Danisch stieg steil an, als ich las:

Ricarda Lang und ihr Anwalt haben aber mit Nichtwissen bestritten, dass ich je Aktfotografie betrieben habe. Deshalb fehle es mir dann auch an der Befähigung, Frauenkörper zu bewerten. Ich wäre also gar nicht in der Lage, zu bewerten, ob sie dick ist oder nicht.

Ich habe deshalb die alten Abrechnungen vom Fotostudio und der Workshops und die Model-Verträge rausgesucht und samt Arbeitsproben vorgelegt, um Beweis darüber zu erbringen, dass ich professionell ausgebildet und befähigt bin, und durchaus schon eine hinreichende Zahl hübscher Frauen nackt gesehen habe, um eine ausreichende Qualifikation zu haben, um zu beurteilen, ob eine Frau im Allgemeinen und Ricarda Lang im Besonderen dick ist, und ich den Unterschied zwischen einer schlanken und einer dicken Frau tatsächlich kenne und erkennen kann, zu einem Urteil darüber sowohl befugt, als auch befähigt bin.

Ich führe also Beweis darüber, dass ich schon schöne nackte Frauen gesehen habe, darin von Profis ausgebildet wurde, und deshalb in der Lage, befähigt und berechtigt bin, selbständig darüber zu meinen, ob jemand dick ist. Das ist der Zustand, in dem Deutschland angekommen ist.

Ganz großes Kino, das geradezu nach eine Bebilderung schreit. (Ich höre gerade Summertime, gespielt von Henri Herbert, und komme richtig in Fahrt.)

Schön, dass wir darüber geredet haben.

Keine Ernährungsberaterin (Symbolbild)

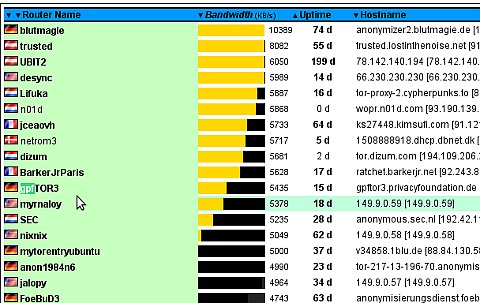

Razzia bei den Zwiebelfreunden

Die Polizei beschlagnahmt mal wieder Torserver (via Fefe) Ich halte das für bloße Schikane und unverhältnismäßig sowieso. Vor Gericht wird der Verein ohnehin gewinnen. Ich weiß, wovon ich rede.

Heise hat jetzt auch etwas dazu.

Content-Mafia 2.0, reloaded

Selbstauskunft.net: Hausdurchsuchung und Beschlagnahme von Computern bei Betreibern von Tor-Exit-Nodes:

Zu meiner Überraschung hängt der Durchsuchungsbeschluss anscheinend nicht mit unseren TOR-Servern zusammen. Vielmehr steht ein Angestellter im Verdacht „im bewussten und gewollten arbeitsteiligen Zusammenwirken auf den Internetseiten www.spiegelbest.me und www.ebookspender.me ohne Einwilligung der jeweiligen Urheberrechtsinhaber einen großen Fundus an eBooks gegen eine geringfügige Mitgliedsgebühr“ zum Download anzubieten.

Spiegel online, Heise und Golem berichten.

Nie wieder in die USA

Wired: „The agents confiscated his laptop computer, a thumb drive and a digital camera. ICE held onto the equipment for 49 days — longer than the 30 days allowed in regulations — finally returning it only when the ACLU of Massachusetts intervened on his behalf with a letter.

Under the ‚border search exception‚ of United States criminal law, international travelers can be searched without a warrant as they enter the U.S..“

Ich frage mich, wie das die deutschen Korrespondenten machen, die in die USA reisen? Wiseo hört man nichts davon? Und wieso haben die deutschen Medien über das Thema nicht berichtet? Werden die alle durchgelassen, weil deutsche Medien Interviews autorisieren lassen und deshalb pe default harmlos sind? Oder zeigen die alle bereitwillig Ihre Rechner vor mit den Worten „jawoll, geliebte Obrigkeit“ auf den Lippen?

Die American Civil Liberties Union (ACLU) von Massachusetts, von der Wired die Story wohl hat, berichtet über diese Fälle noch detaillierter:

The government searched House’s electronics for 183 keywords, turning up more than 26,000 potentially responsive „files/objects.“ But even the government’s own invasive analysis of House’s information concluded that „no data was found that constituted evidence of a crime (and would justify ICE’s seizure of the materials).“

Das Ministerium für Innere Sicherheit der Vereinigten Staaten (United States Department of Homeland Security) arbeitet also mit dem Justizministerium zusammen, beschlagnahmt Rechner politischer Aktivisten und sucht darauf. Nein, sie löschen sogar die Daten: „the government has agreed to destroy all data it obtained from his laptop and other electronics when he entered the U.S. after a vacation“.

Man kann also davon ausgehen, dass man bei der Einreise in die USA alle sichtbaren Truecrypt-Container auf seinen Rechnern löschen muss. Ich habe ja schon 1979 nur ein begrenztes Visum in die USA erhalten im Gegensatz zu allen anderen, die ich kannte, die schon mal dort waren. Die haben mich also schon seit den siebziger Jahre in der Kartei.

Das wird hier auch noch so kommen – die Klassenkämpfe sozialen Spannungen werden hier auch zunehmen. Ich werde das wohl noch erleben. Mein Rechner wurde illegal über zwei jahre lang konfisziert, und es hat auch kaum jemanden interessiert (außer Heise), obwohl das Gericht, das mich endlich freigesprochen hatte, sogar ausdrücklich „rechtsstaatswidrige Weise“ ins Urteil schrieb. Hier gibt es eben keine ACLU, auf die man in einem solchen Fall bauen könnte.

Was sagen unsere Verschwörungstheoretiker von der „Online“-Durchsuchung eigentlich dazu? Warum machen die das in den USA so umständlich?

Annette Ramelsberger (Süddeutsche 2006): „Den meisten Computernutzern ist es nicht klar: Aber wenn sie im Internet surfen, können Verfassungsschützer oder Polizei online bei ihnen zu Hause auf die Festplatte zugreifen und nachschauen, ob sie strafbare Inhalte dort lagern – zum Beispiel Kinderpornographie oder auch Anleitungen zum Bombenbau.“

Warum also Rechner beschlagnahmen, wenn das (angeblich) auch so geht?

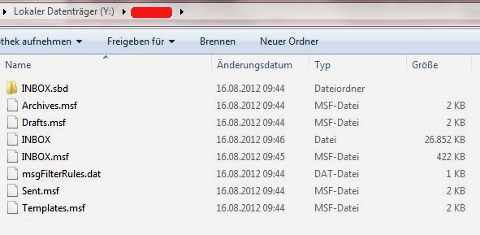

Thunderbird und Truecrypt

Wie ich gestern schon sagte, habe ich nach der Neuinstallation eines meiner Rechner endlich konsequent auch meine digitale Korrespondenz vor den Augen derjeningen verborgen, die Rechner beschlagnahmen, stehlen oder mit irgendwelchen Methoden durchsuchen wollten – gegen meinen Willen.

Für Laien und die, die das noch nicht gemacht haben, hier die Arbeitsschritte für einen Computer mit dem Betriebssystem Windows 7 (64 bit) und Thunderbird 14.0:

1. Truecrypt installieren. (ausführliche Anleitung mit Screenshots)

2. Truecrypt aufrufen und ein verschlüsseltes Laufwerk („container“) erzeugen (meines ist 1 Gigabyte groß – das sollte reichen).

3. Das E-Mail-Programm Thunderbird herunterladen, aber noch nicht installieren.

4. Das verschlüsselte Laufwerk öffnen („mounten“, vgl. Screenshot oben) und die ausführbare Datei mit Thunderbird dort hineinschieben. Erst dann Thunderbird installieren und bei jeder Frage, wo es installiert werden soll, den geöffneten Truecrypt-Container (im Windows-Dateimanager „lokaler Datenträger“ genannt) angeben. Bei mir wäre das das verschlüsselte „Laufwerk“ Y. (vgl. den Screenshot unten)

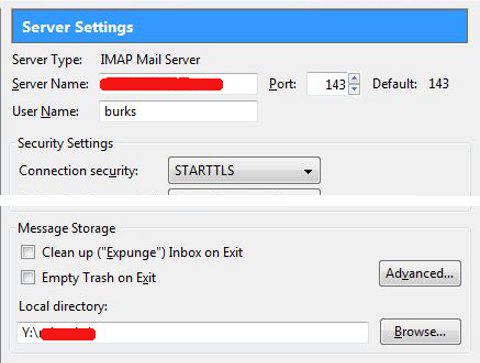

Jetzt kommt der wichtige Arbeitsschritt, wenn ein E-Mail-Konto eingerichtet wird:

5. Bei den „Account Settings“ (Voreinstellungen des eigenen E-Mail-Accounts, sorry, ich habe alles in Englisch) und den dortigen Optionen („Server Settings“) muss der Dateipfad geändert werden („local directory“, vgl. Screenshot unten), so dass die eingehenden Mails innerhalb des verschlüsselten Truecrypt-Containers gespeichert werden.

Nicht vergessen: Um mit Thunderbird arbeiten zu können, muss jetzt natürlich immer erst das verschlüsselte Laufwerk geöffnet („gemounted“) werden.

Ab jetzt ist auf dem so abgesicherten Rechner gar kein E-Mail-Programm mehr zu sehen, auch die unverschlüsselten E-Mails sind verborgen. (Liebe Drehbuch-Autoren von Vorabend-Krimiserien und Tatorten: Da kann auch „die IT-Abteilung“ nichts machen, die bei euch immer zaubern soll, wenn es mit dem Passwort-Raten ausnahmsweise nicht klappt.)

Truecrypt ist nicht „knackbar“. Die Angriffsszenarien, die im Wikipedia-Artikel geschildert werden, beziehen sich alle auf die Situation, dass das Passwort zum Öffnen eines Truecrpyt-Containers dann abgegriffen werden könnte, wenn der Rechner eingeschaltet und das Laufwerk geöffnet ist oder man vergessen hat, es zu schließen („dismount“).

Und jetzt wieder einmal viel Spaß beim Offline- und „Online-Durchsuchen“.

All your mice belong to us

Man kann auf dem Politgirl Blog gut sehen, was heutzutage bei einer Hausdurchsuchung mitgenommen wird: „Computer (Desktop, Laptop, Tablet) nebst Monitor, Tastatur, Maus und Verkabelung sowie Modem und Router, internetfähihe Mobiltelefone nebst Zubehör (Ladegerät, Dockingstation), Unterlagen mit Notizzetteln mit Passworten.“ (Bruhahahaha.)

Man sieht, dass es offenbar gar nicht mehr darum geht herauszufinden, ob sich jemand einer kriminellen Handlung schuldig gemacht hat, sondern darum, die Existenz zu ruinieren und einzuschüchtern. Wozu braucht die Staatsgewalt Kabel und Mäuse und Monitor, wenn es um Daten geht? Und welchen Sinn macht es, wenn der Betreffende seinen Rechner verschlüsselt hat? Reicht nicht ein Image, um das herauszufinden?

Freispruch für WikiLeaks-Unterstützer rechtskräftig

Morphiums blog: „Am 16. März 2011 hatte das Amtsgericht Dresden den WikiLeaks-Unterstützer Theodor Reppe von den Vorwürfen freigesprochen, durch den Betrieb eines Tor-Servers und durch die Inhaberschaft der Domäne ‚wikileaks.de‘ die Verbreitung von Kinderpornographie erleichtert zu haben (…) Das Projekt WikiLeaks hatte Anfang 2009 unter anderem das Originaldokument einer Sperrliste der australischen Regierung veröffentlicht, welche teilweise inkriminierte Links enthielt. (…) Nun hat die Staatsanwaltschaft ihre Berufung gegen den Freispruch des Amtsgerichtes – bislang kommentarlos – zurückgenommen. (…) Die Ermittlungsmaßnahmen begannen bereits 2007 mit mehreren Durchsuchungen und Beschlagnahmen bei Reppe mit Vorwürfen wie Verbreitung kinderpornographischer Schriften. Alle Vorwürfe mündeten im Freispruch.“

Glückwunsch und willkommen im Club derjenigen, die zwar unschuldig waren, was die jeweilige Staatsanwaltschaft garantiert voraussah, aber für die das Verfahren an sich als Strafe gemeint war, um sie einzuschüchtern. Fünf jahre Computer weg – und keine Entschädigung – trotz erwiesener Unschuld. So etwas nennt sich „Rechtsstaat“. Lachhaft.

Der alltägliche Wahnsinn

Law Blog: „Die Kripo jagt Beweismitteln hinterher, die sie längst bei sich auf dem Präsidium hatte. Allerdings war einer der Beamten besonders schlau. Er gab die Festplatte des Computers, auf der die wesentlichen Unterlagen gespeichert sind, wieder sang- und klanglos an den Beschuldigten zurück.“

Dann müssen sie eben noch mal eine Hausduchsuchung machen. Der Beschluss lautete:

Bereits am 27.04.2010 wurden bei dem Beschuldigten aufgrund eines richterlichen Durchsuchungsbefehls umfangreiche Beweismittel sichergestellt. … Irrtümlicherweise wurde der beschlagnahmte Datenträger wieder ausgehändigt, so dass eine erneute Durchsuchung erforderlich ist.

So was kann man sich gar nicht ausdenken.

Fefe schreibt: „Oh und natürlich haben sie sie richterlich bestätigt gekriegt, die Hausdurchsuchung. Weil der Richtervorbehalt in der Praxis ein Witz ist.“

Meine Rechner sind besenrein!

Wer meine Computer beschlagnahmt oder klaut, wird gar keine Dateien auf denselben finden, weder Texte noch Bilder. (Der Linux-Rechner ist eh komplett verschlüsselt.) Das gilt für alle drei Rechner (oder waren es vier?). Natürlich denkt der Mensch, der etwas zu verbergen hat (deutsche Journalisten, bitte wegzappen! Das ist nichts für euch!), an Truecrypt. Ja, bei mir ist alles digital verrammelt und verriegelt.

Mir fiel eben unangenehm auf, dass die ältere Festplatte, auf der die Daten meines auch schon sehr alten Laptops (Windows XP, igitt!) gesichert sind, gar nicht abgedichtet war. Also habe ich sie komplett formatiert und mit Truecrypt verschlüsselt.

Jetzt warte ich auf eine „Online-Durchsuchung.“ Mein Lieblingszitat: „Den meisten Computernutzern ist es nicht klar: Aber wenn sie im Internet surfen, können Verfassungsschützer oder Polizei online bei ihnen zu Hause auf die Festplatte zugreifen und nachschauen, ob sie strafbare Inhalte dort lagern – zum Beispiel Kinderpornographie oder auch Anleitungen zum Bombenbau.“

Nur zu! Die Kollegin Annette Ramelsberger hat weder widerrufen noch bezweifelt sie den Unfug, den sie dort 2006 verzapft hat.

Zensur findet statt

Lesenswerter Artikel in der Jungle World: „Buchhändler müssen nicht zensieren – Eine Reihe von Verfahren gegen die Geschäftsführer linker Buch- und Infoläden in Berlin wurde in der vorigen Woche eingestellt. Die Buchläden »M99«, »Schwarze Risse« und »Oh 21« hatten im vergangenen Jahr mehrfach Besuch von der Polizei, die verschiedene Ausgaben der Interim beschlagnahmte. Auch wegen der Zeitschrift Prisma und eines antimilitaristischen Flugblatts wurden die Buchläden durchsucht, in einigen Fällen wurden dabei auch die Computer mitgenommen. Neu war an den Durchsuchungsbeschlüssen, dass seit Mitte vorigen Jahres nicht mehr gegen ‚unbekannt‘, also gegen die Hersteller der Zeitungen und Flugblätter, sondern gegen die Geschäftsführer der Buchhandlungen ermittelt wurde. Sie sollen mit dem Auslegen der Schriften zu Straftaten aufgerufen und gegen das Waffengesetz verstoßen haben. Dieses Vorgehen der Staatsanwaltschaft läuft der bisherigen Rechtsprechung zuwider.“

Noch einmal zum Mitschreiben: Die Berliner Staatsanwaltschaft wollte, dass Buchhändler die Bücher, die sie verkaufen, vorher lesen, um Verbotenes dann zensieren zu können. Im Ernst! Das ist das Deutschland von heute!

Diese Nachricht wird natürlich in den Mainstream-Medien und in der regimetreuen Presse nicht auftauchen, da es eine Lobby gegen Zensur hierzulande nur als Spurenelement gibt. Eine Mehrheit der Deutschen ist für die Zensur des Internet und für die real gar nicht existierende Durchsuchung ihrer privaten Rechner seitens der Obrigkeit. Wir leben in einem – das demokratische Bewusstsein betreffend – politischen Entwicklungsland.

By the way: Die Entschädigung, die mir im letzten Jahr per Gericht zugesprochen wurde wegen der Beschlagnahme meines Rechners und wegen der Länge des Verfahrens, das von der Staatsanwaltschaft laut Urteil „rechtstaatswidrig“ verzögert wurde, habe ich immer noch nicht bekommen. Wie man sieht, hat die Staatsanwaltschaft offenbar „Besseres“ zu tun.

(Vgl. auch burks.de vom 9.3.2011)

Verbotene Mitteilungen über Gerichtsverhandlungen

Am 25.Oktober bin ich vom Landgericht Berlin zu einer geringen Geldstrafe (rund 400 Euro) verurteilt worden wegen § 353d StGB – „Verbotene Mitteilungen über Gerichtsverhandlungen“. In der ersten Instanz hatte das Gericht lediglich einen Verweis ausgesprochen; dagegen war die Staatsanwaltschaft auch in Berufung gegangen. (Mehr über den Hintergrund bei Heise.)

Ein Drittel der Strafe wurde mir zudem erlassen. Zitat aus der Urteilsbegründung: „Der Abschluss des Strafverfahrens ist hier allerdings (…) von der Staatsanwaltschaft rechtsstaatswidrig derart verzögert worden, dass die diesbezüglich im Rahmen der Strafmilderungsgründe erfolgte ausdrückliche Feststellung zur Kompensation nicht genügte, sondern es einer darüber hinausgehenen Entschädigung des Angeklagten für seine mit der überlangen Verfahrensdauer verbundenen hohen psychischen Belastung bedurfte.“

Freispruch rechtskräftig

Wie ich soeben erfahren habe, hat die Staatsanwaltschaft die Berufung in meinem Verfahren zurückgenommen. Mein Freispruch vom 30. Juni 2009 ist somit rechtskräftig.

Zur Erinnerung: Am 11.11.2008 (!) wurde meine Wohnung durchsucht und mein Rechner beschlagnahmt. Ich stand in dem Verdacht eines Vergehens nach §§ 40,52 i.V. m. Anlage 2 Abschn. 1 Nr. 1.3.4 WaffG. Mir wurde der Link www.burks.de/forum/phpBB2/viewtopic.php?t=5633 vorgeworfen, unter der Überschrift “Rezepturen diverser Explosivstoffe” eine Anleitung zur Herstellung von Explosivstoffen verbreitet zu haben. Die Durchsuchung sei verhältnismäßig, insbesondere seien mildere Maßnahmen “beim jetzigen Stand der Ermittlungen nicht ersichtlich.”

Ich bin erleichtert. Aber: Am Montag findet doch noch eine Verhandlung vor dem Landgericht Berlin statt. Das Verfahren wegen § 353d StPO– ”Verbotene Mitteilungen über Gerichtsverhandlungen” – endete lediglich mit einem Verweis. Die Berufung dagegen hat die Staatsanwaltschaft nicht zurückgenommen.

Es bleibt etwas hängen (2. update)

Jetzt habe ich endlich eine ganz eigene Verschwörungstheorie. Kinderpornografie und Bombenbauanleitungen im Internet – so was kenn ich ja schon (auch als Vorwurf meiner dünnbrettbohrigen Feinde, um mich fertigzumachen). Hier ist laut Zeit Online eine neue Version: „Wikileaks-Gründer unter Vergewaltigungsverdacht“.

Verdacht. Darum geht es. Kachelmann stand „unter Verdacht“, und schon wollte man ihn aus der Firma drängen und aus seiner Wohnung. In den Medien heisst es dann: „Wirbel um“, „umstritten“, wurde verdächtigt“.

Ich bin auch „umstritten“ und stand „unter Verdacht“. Als ich meine Akten durchlas, in denen es um den Vorwurf ging, ich hätte eine „Bombenbauanleitung“ ins Internet gestellt, tauchten dort zahlreiche Anzeigen von Neonazis und ähnlichen Gesellen gegen mich auf – wegen „Beleidigung“ usw.. Die waren zwar alle eingestellt worden, weil nichts dran war, aber so etwas verschwindet in Deutschland nicht und macht bei einem Richter, der sich den Quatsch dann nur flüchtig durchliest, einen „guten“ Eindruck. Und auf so etwas spekulieren natürlich Staatsanwälte.

Es bleibt etwas hängen. Wie bei dem „riesigen Kinderporno-Skandal“ oder bei anderen Luftnummern. Nicht nur die Medien, sondern natürlich auch die Rezipienten haben ein Gedächnis wie das einer Drosophila. Man muss heute Gegner nicht bekämpfen. Man muss ihnen nur etwas vorwerfen, das emotional besetzt ist. Ungefähr in dieser Reihenfolge: Kinderpornografie, Vergewaltigung, Bombenbauanleitung, Pornografie.

Wenn mir mal wenigstens jemand Blasphemie vorwerfen würde – das machte wenigstens Spaß. Oder virtuellen Drogenhandel – in Second Life etwa. A propos: Wenn ich meinen Artikel über Gor fertig habe, kommt das bestimmt auch noch – eine Anklage wegen Vergewaltigung eines Avatars. Einem deutschen Jugendschutzwart traue ich so gut wie alles zu.

Es bleibt schon etwas hängen, auch wenn die, die sich gegen einen „Verdacht“ wehren müssen, unschuldig wie ein Osterlamm sind.

Ich freu mich schon auf die Kommentare im Heise-Forum zum Thema.

Update „Schwedens Justiz hat den Vergewaltigungs-Verdacht gegen Julian Assange zurückgenommen. Die Behörde hob am Samstagnachmittag den Haftbefehl gegen den 39-jährigen Australier wieder auf, der am Vorabend ausgestellt worden war. Behördensprecherin Eva Finné erklärte: ‚Es gibt für mich keinen Grund zu dem Verdacht mehr, dass er eine Vergewaltigung begangen hat.'“ (Heise)

Wikileaks? Stand der Chef von Wikileaks nicht mal unter dem Verdacht, zwei Frauen vergewaltigt zu haben? Quod erat demonstrandum.

2. update: Stockholm News: „The 30-year-old woman said that she, for her part claims to be a victim of molestation, but not a rape.“ Wer hat eigentlich den Vorwurf der „Vergewaltigung“ in die Welt gebracht? Spiegel Offline? oder golem.de? Die beiden betroffenen Frauen jedenfalls nicht.

Heute vor einem Jahr

Bis jetzt hat noch niemand geklingelt, und es ist schon acht Uhr. Heute vor einem Jahr wurden meine Wohnung durchsucht und Rechner beschlagnahmt.

„Schröder wird vorgeworfen, im Internet einen Text mit einer Anleitung zur Herstellung von Explosivstoffen verbreitet zu haben. Die Anordnung der Durchsuchung sei im Hinblick auf den Tatvorwurf und die Stärke des Tatverdachts ‚verhältnismäßig‘, weniger schwerwiegende Maßnahmen zur Erreichung des Untersuchungszieles seien ‚beim jetzigen Stand der Ermittlungen nicht ersichtlich‘, heißt es in dem Durchsuchungsbefehl.“

Die Sache ist immer noch nicht erledigt, obwohl ich in der Zwischenzeit freigesprochen wurde, und meinen Rechner habe ich noch nicht wieder.

Gewaltbereite Camouflage

Die FAZ meldet: „Am Mittwoch wurden bei einer großangelegten Razzia 26 Wohnungen durchsucht. Daran waren rund 150 Polizisten und Ermittler beteiligt. Es wurden Computer, Datenträger sowie Tarnkleidung beschlagnahmt. Festnahmen gab es zunächst nicht. Es gebe nichts, so ließ Innensenator Körting (SPD) mitteilen, was auf eine konkrete Anschlagsplanung hingeweise. Ein Berliner Islamist arabischer Herkunft gilt als der Kopf einer vermutlich gewaltbereiten Gruppe, der mindestens 15 Mitglieder angehören sollen.“

Keine Festnahmen? Also kein Tatverdacht. Keine konkrete Anschlagsplanung. Warum dann die Beschlagnahme der Computer? Prophylaxe? Einschüchterung? Das riecht mir wieder nach hektischem Aktivismus und Hysterie.

Und wenn „Tarnkleidung“ aka Camouflage-Klamotten jetzt schon verdächtig machen, dann können sie mindestens 10000 Neuköllner Proleten gleich mit einsperren. By the way: Wann sind Razzien klein angelegt?

Operation „Heisse Luft“ reloaded

Die Medien überschlagen sich im Gleichlaut: „Polizei zerschlägt Kinderporno-Ring“ (Süddeutsche). „Polizei gelingt Schlag gegen Kinderporno-Ring“ (RP ONLINE). „Internationaler Kinderporno-Ring zerschlagen“ (AFP). „Schlag gegen internationalen Kinderpornografie-Ring“ (Deutsche Welle). „Polizei zerschlägt Kinderporno-Ring“ (Welt online). „Polizei zerschlägt Kinderporno-Ring“8 Bild). Nur die Tagesschau schert aus und und titelt einigermaßen korrekt, um was es geht: „Kinderporno-Razzia bei 121 Verdächtigen“.

Razzia. Zum Beispiel hat die Polizei den Torserver „nami“ beschlagnahmt. „I just was informed by my Dad that the police is searching our Family House. They took the machine running Tor exit node called „nami“. Expect it to be down for quite some time“, schreibt der Betreiber in einer Mailingliste. Ich habe mit ihm telefoniert. Auch das Laptop seines Vaters haben sie mitgenommen, weil der Telefonanschluss auf ihn gemeldet war. Das zur „Qualität“ der Ermittlungen.

Ich gehe davon aus, dass diese „groß angelegte“ Razzia, von der die Medien so schwärmen wie BKA-Chef Ziercke, ein Schlag ins Wasser war.. Er „wertete die Festnahmen als ‚großen Erfolg im Kampf gegen die Kinderpornografie-Szene‘. Bei den Durchsuchungen stellten die Ermittler außerdem etwa 220 Computer und rund 17.000 digitale Speichermedien sicher.“

Eben. Es geht Ziercke nicht darum, wieviele Verdächtige schließlich verurteilt werden (vermutlich nur sehr wenige wie bei der Operation Heiße Luft), sondern nur darum, möglichst viele Rechner zu beschlagnahmen und damit zu protzen, damit es gut in den Medien rüberkommt, die gewohnt kritik- und recherchefrei alles nachplappern.